WAR GAMES

24 avril 2022

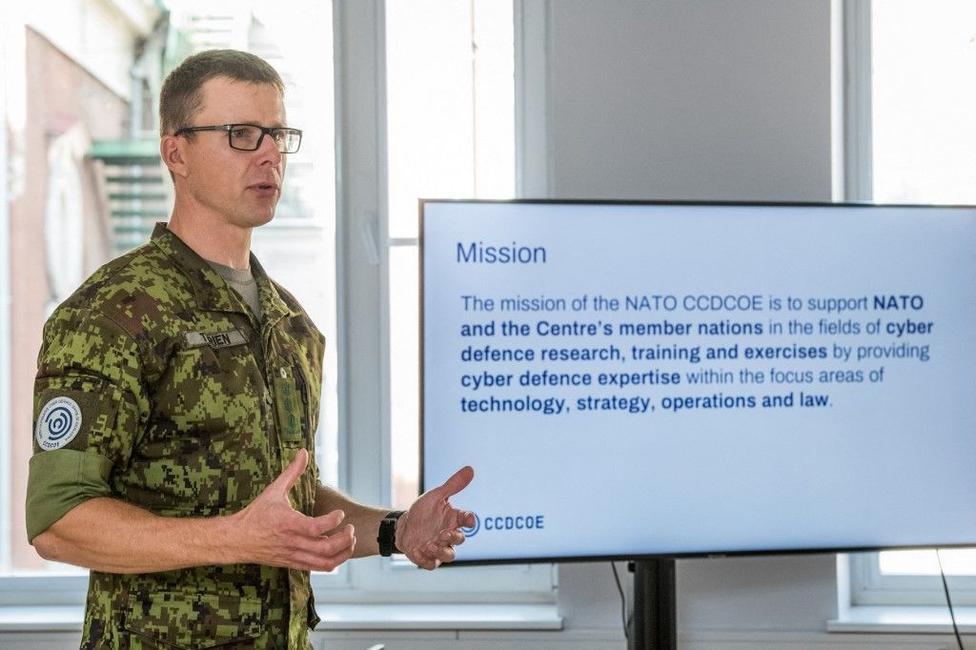

L’Estonie se lance dans une fausse cyber guerre mondiale pour faire face à la menace grandissante d’une vraie

La petite république balte accueille une trentaine de pays pour des exercices de simulation de cyber guerre. Si l’exercice annuel dirigé par l’OTAN relève de la fiction, la menace émanant de la Russie, elle, est bien réelle.

MOTS-CLES

ukraine , guerre en ukraine , cybermenaces , Piratage , pirates informatiques , perspectives , frontières , bilan , avenir , démocratie , choix , position , stratégie , Défense , Russie , Moscou , Kremlin , Vladimir Poutine , menaces , attaque informatique , invasion de l'Ukraine , Soldats russes , OTAN , cibles , Occident , Occidentaux , Chine , europe , Union Européenne , experts , protection , Guerre mondialeTHEMATIQUES

High-techThierry Berthier est Maître de Conférences en mathématiques à l'Université de Limoges et enseigne dans un département informatique. Il est chercheur au sein de la Chaire de cybersécurité & cyberdéfense Saint-Cyr – Thales -Sogeti et est membre de l'Institut Fredrik Bull.

Populaires

Thierry Berthier est Maître de Conférences en mathématiques à l'Université de Limoges et enseigne dans un département informatique. Il est chercheur au sein de la Chaire de cybersécurité & cyberdéfense Saint-Cyr – Thales -Sogeti et est membre de l'Institut Fredrik Bull.